la arquitectura de un ordenador

Un ordenador o computadora , es una máquina electrónica que recibe y procesa datos para convertirlos en información útil.

Hardware básico

• Los primeros componentes hardware que vemos a simple vista en cualquier ordenador son:

Monitor: la pantalla, que muestra lo que hace el ordenador

• Teclado y ratón: para comunicarnos con el ordenador e introducirle textos y órdenes

• Caja: también llamada CPU(del inglés: central processing unit)unidad central de procesamiento.Es la estructura donde se ubican todos los elementos de hardware interno (memoria RAM, disco duro, tarjeta de sonido, etc), y donde se conectan todos los elementos de hardware externo (teclado, ratón, impresora, monitor…)

• Algunas vienen con fuente de alimentación incorporada. Si no, tendremos que comprarla aparte, para poder dar corriente a todos los elementos que se conectan a la caja.

• La fuente suministra cierta potencia a los componentes (300W, 400W). Dependiendo de cuántos componentes queramos tener instalados, nos hará falta más o menos potencia.

Hardware interno obligatorio

• La placa madre o placa base es una placa fina, de forma rectangular o cuadrada, con una serie de chips y ranuras a las que se conectan los demás elementos de dentro de la caja

• Se encarga de comunicar entre sí los distintos elementos

• Además, tiene unos conectores en un lateral, para conectar los componentes externos.

• Dentro de la caja, conectado a la placa, debe haber una serie de elementos hardware obligatoriamente, para que el ordenador pueda funcionar:

• Microprocesador: chip normalmente cuadrado, que tiene una ranura específica para él en la placa. Es el responsable de hacer funcionar al ordenador, ejecutando los programas y operaciones que indiquemos.Tiene unidad de medida que es el Giga Herz, Ghz. La mayoría de microprocesadores necesita un refrigerador para evitar que se calienten demasiado.

• Disco duro: El disco duro interno es el gran almacén de datos del ordenador. Su capacidad se mide en Gigabytes (un Gigabyte equivale a mil millones de bytes) y puede alcanzar valores de cientos de Gigabytes. Un ordenador con un disco duro de 80 Gigabytes de capacidad es óptimo para un usuario normal, aunque los 160 Gigabytes sería lo recomendado.donde se guarda la información y los programas. En ellos se instala el sistema operativo para arrancar el ordenador, y después los programas que necesitemos

• MEMORIAS

•RAM: La memoria principal, conocida como Memoria de Acceso Aleatorio RAM, (en inglés Random-Access Memory), en esta memoria es donde se cargan los programas cuando los ejecutamos, ya que es más rápida que la memoria del disco duro. Su contenido se borra cuando se apaga el ordenador.

Es una secuencia de celdas de almacenamiento numeradas, donde cada una es un bit o unidad de información. En general, la memoria puede ser reescrita varios millones de veces.Almacena temporalmente los datos, Su capacida se mide en GB.

•Caché: Es una memoria auxiliar que ayuda a mejorar el desempeño del procesador. Su capacidad se mide en KB.

•ROM: Memoria de sólo lectura(del inglés Real Only Memory).Es un chip de largo plazo situada en la Tarjeta Madre, Board.

• Tarjeta gráfica: se encarga de representar en el monitor lo que procesa el ordenador. Sin ella no podríamos conectar el monitor a la caja.

Hardware interno opcional

Además, dentro de la caja, y conectados a la placa base, puede haber otros componentes hardware opcionales. Sin ellos, el ordenador funciona, pero con ellos podemos hacer más cosas, como escuchar música, o conectarnos a Internet.

• Tarjeta de sonido: permite reproducir y grabar sonidos. Se utiliza para escuchar música, ver películas, o para grabar voz o audio propio.

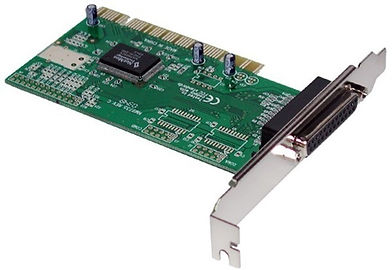

• Tarjeta de red: sirve para conectarse a Internet o a una red local. La conexión a la red puede ser con cable o inalámbrica, dependiendo de la tarjeta • CD o DVD: para leer o escribir en estos soportes. Es conveniente tener al menos un lector de DVD para poder instalar programas • Algunas placas base ya llevan incorporados algunos de estos elementos (sobre todo tarjeta gráfica, de red y de sonido)

Tarjetas de red de cable y Wi-Fi

Hardware externo: PERIFÉRICOS

• Llamamos periférico a cualquier dispositivo hardware externo a la caja, incluidos el teclado, el ratón y el monitor.

Además de estos tres periféricos (que son obligatorios para que el ordenador funcione), existen otros que podemos conectar opcionalmente:

• Impresoras,Escáneres, Joysticks o pads de juegos, etc.

Tipos de periféricos

• De entrada: sirven para que el usuario introduzca datos u órdenes en el ordenador. Ejemplos son el teclado, el ratón, o un escáner.

• De salida: sirven para que el ordenador nos envíe información a nosotros. Ejemplos son el monitor, o una impresora.

• De entrada/salida: sirven para las dos cosas: para que nosotros enviemos datos (o los guardemos) y para que el ordenador nos muestre datos. Ejemplos son los pendrives USB, o las impresoras multifunción (que actúan como impresoras y como escáneres) • ¿Qué otros periféricos conoces y de qué tipo crees que son?

Periféricos de entrada

Los más conocidos son:

• Teclado: Un teclado de computadora es un periférico, físico o virtual (por ejemplo teclados en pantalla o teclados táctiles), utilizado para la introducción de órdenes y datos en una computadora.

Tiene su origen en los teletipos y las máquinas de escribir eléctricas, que se utilizaron como los teclados de los primeros ordenadores y dispositivos de almacenamiento (grabadoras de cinta de papel y tarjetas perforadas). Aunque físicamente hay una gran variedad de formas, se suelen clasificar principalmente por la distribución de teclado de su zona alfanumérica.

•Ratón: El mouse (del inglés, pronunciado [ˈmaʊs]) o ratón es un periférico de computadora de uso manual, utilizado como entrada o control de datos. Se utiliza con una de las dos manos del usuario y detecta su movimiento relativo en dos dimensiones por la superficie horizontal en la que se apoya, reflejándose habitualmente a través de un puntero o flecha en el monitor. Anteriormente, la información del desplazamiento era transmitida gracias al movimiento de una bola debajo del ratón, la cual accionaba dos rodillos que correspondían a los ejes X e Y. Hoy, el puntero reacciona a los movimientos debido a un rayo de luz que se refleja entre el ratón y la superficie en la que se encuentra. Cabe aclarar que un ratón óptico apoyado en un espejo o sobre un barnizado por ejemplo es inutilizable, ya que la luz láser no desempeña su función correcta. La superficie a apoyar el ratón debe ser opaca, una superficie que no genere un reflejo, es recomendable el uso de alfombrillas.

• Escáneres: En informática, un escáner (del idioma inglés: scanner) es un periférico que se utiliza para convertir, mediante el uso de la luz, imágenes o cualquier otro impreso a formato digital. Actualmente vienen unificadas con las impresoras formando multifunciones se conectan por USB. Sirven para sacar “fotocopias” de documentos o fotos que tengamos, y guardar la copia en el ordenador en lugar de tenerla en papel.

• Joysticks o pads de juegos: los nuevos ya se conectan por USB. Algunos antiguos se conectaban al puerto de juegos que tenían algunas cajas o tarjetas de sonido.

• Tabletas digitalizadoras: se usan para dibujar, y plasmar el dibujo directamente en el ordenador.

• Micrófonos

Periféricos de salida

Los más conocidos son:

• Monitor: El monitor o pantalla de computadora, es un dispositivo de salida que, mediante una interfaz, muestra los resultados, o los gráficos del procesamiento de una computadora. Existen varios tipos de monitores: los de tubo de rayos catódicos (o CRT), los de pantalla de plasma (PDP), los de pantalla de cristal líquido (o LCD), de paneles de diodos orgánicos de emisión de luz (OLED), o Láser-TV, entre otros.

• Impresora: permiten obtener la información impresa (en papel normalmente). Antes se conectaban al ordenador por puerto paralelo, y ahora usan el puerto USB.

• Su velocidad se suele medir en ppm (páginas por minuto)

• Su resolución se mide en ppp o dpi (puntos por pulgada)

• Pueden ser de agujas, térmicas, de láser o de chorro de tinta.

•Altavoces

Periféricos de entrada y salida

Los más conocidos son:

• Discos externos: pendrives o discos duros externos. Sirven tanto para guardar como para leer información.

• Pantallas táctiles: muestran información al usuario y a la vez permiten al usuario introducir órdenes tocando la pantalla.

• Impresoras multifunción: actúan tanto de impresoras como de escáneres.

Tipos deTarjetas para estos periféricos

Tarjeta para internet Tarjeta de video

Tarjeta puertos en serie Tarjeta puerto paralelo

Tarjeta puertos USB

Tipos de conexiones de periféricos

PS/2: teclados y ratones. USB: varios tipos de periféricos (casi todos).

VGA: monitores. RJ-45: conexiones de red.

Otras piezas que deberías reconocer

Refriguerador Pila o batería

Lector CD y Grabadora DVD Cables para datos

Ranuras para memorias Ranuras para tarjetas

El lenguaje de los ordenadores

El texto que estás leyendo en estos momentos , se ha modificado, no tenía este aspecto, se ve así en el monitor, pero internamente en el ordenador es una secuencia larga de ceros y unos. Es el código binario

La unidad mínima del código binario es el bit, y la agrupación de ocho bits es lo que conocemos como byte u octeto.

Soy un párrafo. Haz clic aquí para agregar tu propio texto y edítame. Es muy sencillo.

Conexiónes de dispositivos externos a la CPU: PUERTOS

Para que el microprocesador y la memoria puedan comunicarse con los periféricos, es necesario una serie de “caminos”, llamados puertos por los que circulan los datos.

Un puerto es un canal de comunicación por el que circulan los datos que intercambian la placa base y los periféricos. Llamamos puertos externos a todos los conectores que permiten la unión con los dispositivos externos al equipo: pantalla, teclado, ratón, impresora, etc.

Existen diferentes puertos para cada periférico:

Puerto serie

Estos puertos funcionan con un chip llamado UART, que es un controlador serie. El término serie quiere decir que la comunicación con este tipo de conector se realiza sólo en una dirección: o envío, o recepción de datos, pero no las dos al mismo tiempo, ya que envía los datos uno detrás de otro. Normalmente éstos suelen ser 2 en una placa base, y son denominados COM1 y COM2. A ellos pueden conectarse periféricos como ratones o módems. En las placas base antiguas el COM1 solía ser un puerto de 9 patillas o pin (cada uno de los contactos del conector) y el COM2 de 25. Hoy, las placas que llevan estos conectores suelen ser siempre de 9 patillas.

Puerto paralelo

Este tipo de puerto sirve para la conexión de periféricos, y ha sido ampliamente utilizado para conectar impresoras. Soporta la comunicación paralela, es decir, puede enviar datos simultáneamente, en grupos de hasta 8. Este tipo de conector es de 25 pin.

Puerto PS/2

Una placa base suele contener dos, en los que se conectan el teclado y el ratón. Son conectores de tipo mini-DIN de seis patillas. Su nombre viene del uso que se le daba en los antiguos ordenadores de IBM PS/2 (Personal System/2).

Puerto USB (Universal Serial Bus)

Este tipo de puertos de gran velocidad son pequeños, con una forma alargada y estrecha. Permiten la conexión en “caliente” de dispositivos que soportan este estándar. Suministran al periférico de energía sin tener que estar conectado éste a la red eléctrica, permite un cableado de hasta 5 metros de longitud, y la conexión de hasta 126 dispositivos.

IEEE 1394 o Firewire

También conocido como i.Link, es un interfaz que transmite datos a grandes velocidades. Tiene sus orígenes en la Apple Corporation, y fue convertido en un estándar en 1995. Llega a velocidades de transferencia de 400 Mbits por segundo.

Puerto para juegos o MIDI

A este puerto se conectan joysticks y mandos de juegos, aunque también permite la conexión de dispositivos de audio como teclados MIDI. Está situado en la tarjeta de sonido, y tiene 15 patillas.

Conectores de audio minijack

Pueden ir incluidos también en la placa base, y suelen ser estéreo, siendo los más habituales los de entrada y/o salida de línea, entrada de micrófono y salida de altavoces. Este tipo de conector es el estándar más extendido entre los dispositivos de audio portátiles (discmans, reproductores de mp3, grabadoras, etc.) y en ordenadores.

RCA audio

Estos conectores transmiten la señal de audio por dos canales que van separados (un conector diferente para cada uno). Cada uno de los conectores lleva un color: rojo o blanco. Habitualmente, se utilizan para equipos más grandes, como es la entrada auxiliar de una minicadena o un televisor. Además, este conector puede soportar el tipo de salida digital S/PDIF, creado por Sony y Philips.

S/PDIF óptico

Tipo de salida de audio digital. Como ya hemos explicado, este tipo de salida puede tener también un conector RCA. En este caso, la salida de la señal es óptica.

RCA video

También lo encontramos en la tarjeta gráfica; este conector lleva la señal de video compuesto. Suele ser de color amarillo para distinguirlo de los RCA de sonido. La calidad del video no es la óptima, ya que la información se envía en una sola señal analógica.

Conector VGA

Es un conector estándar de la tarjeta gráfica, de 15 pines, y que se utiliza para conectar el monitor.

Salida TV

Este tipo de conector sirve para conectar a la televisión. Manda la señal S-video, además de la de sonido. Con este tipo de conector, la salida de video manda las señales de crominancia y luminancia por separado, por lo que la calidad del video es mejor que la salida de un conector RCA.

DVI

Es una salida de video digital, en la que la señal no pierde calidad, con lo que es perfecto para dispositivos que lo aceptan, ya que aprovechamos al máximo la calidad de la imagen digital.

2º Parte Lógica (Software)

Se conoce como software al equipamiento lógico o soporte lógico de un sistema informático, que comprende el conjunto de los componentes lógicos necesarios que hacen posible la realización de tareas específicas.

Los componentes lógicos incluyen, entre muchos otros, las aplicaciones informáticas; tales como el procesador de texto, el llamado software de sistema, como el sistema operativo, que básicamente permite al resto de los programas funcionar adecuadamente, facilitando también la interacción entre los componentes físicos y el resto de las aplicaciones, y proporcionando una interfaz con el usuario.

El anglicismo “software” es el más ampliamente difundido al referirse a este concepto, especialmente en la jerga técnica; el término sinónimo «logicial», derivado del término francés logiciel, es sobre todo utilizado en países y zonas de influencia francesa.

Clasificación del software

Tres grandes tipos:

1.Software de sistema: Su objetivo es desvincular adecuadamente al usuario y al programador de los detalles del sistema informático en particular que se use, aislándolo especialmente del procesamiento referido a las características internas de: memoria, discos, puertos y dispositivos de comunicaciones, impresoras, pantallas, teclados, etc. El software de sistema le procura al usuario y programador adecuadas interfaces de alto nivel, controladores, herramientas y utilidades de apoyo que permiten el mantenimiento del sistema global. Incluye entre otros:

o Sistemas operativos

o Controladores de dispositivos

o Herramientas de diagnóstico

o Herramientas de Corrección y Optimización

o Servidores

o Utilidades

2. Software de programación: Es el conjunto de herramientas que permiten al programador desarrollar programas informáticos, usando diferentes alternativas y lenguajes de programación, de una manera práctica. Incluyen básicamente:

o Editores de texto

o Compiladores

o Intérpretes

o Enlazadores

o Depuradores

o Entornos de Desarrollo Integrados (IDE): Agrupan las anteriores herramientas, usualmente en un entorno visual, de forma tal que el programador no necesite introducir múltiples comandos para compilar, interpretar, depurar, etc. Habitualmente cuentan con una avanzada interfaz gráfica de usuario (GUI).

3. Software de aplicación: Es aquel que permite a los usuarios llevar a cabo una o varias tareas específicas, en cualquier campo de actividad susceptible de ser automatizado o asistido, con especial énfasis en los negocios. Incluye entre muchos otros:

o Aplicaciones para Control de sistemas y automatización industrial

o Aplicaciones ofimáticas

o Software educativo

o Software empresarial

o Bases de datos

o Telecomunicaciones (por ejemplo Internet y toda su estructura lógica)

o Videojuegos

o Software médico

o Software de cálculo numérico y simbólico.

o Software de diseño asistido (CAD)

I'M AN ORIGINAL CATCHPHRASE

I’m a paragraph. Double click here or click Edit Text to add some text of your own or to change the font. This is the place for you to tell your site visitors a little bit about you and your services.

I'M AN ORIGINAL CATCHPHRASE

I’m a paragraph. Double click here or click Edit Text to add some text of your own or to change the font. This is the place for you to tell your site visitors a little bit about you and your services.

CmapTools

https://cmaptools.uptodown.com/windows/descargar

Un mapa conceptual es una herramienta fenomenal para explicar conceptos y teorías complejas que constan de varias ideas principales que guardan relación unas con otras. Existen aplicaciones muy buenas para desarrollar mapas conceptuales, como DIA (GNU) o InfoRapid KnowlegdeMap (Shareware), pero no tan prácticas y avanzadas como CmapTools.

Lo que diferencia a CmapTools del resto es, en primer lugar, la posibilidad de crear mapas conceptuales web que incorporen archivos adjuntos o enlaces a otras páginas. Por tanto, los esquemas creados con esta herramienta permiten interactuar con su contenido a través de un navegador. En segundo lugar, la posibilidad de compartir los mapas conceptuales y sus recursos a través de Internet. Existen servidores públicos donde se pueden alojar los esquemas y los archivos adjuntos a éstos.

Crear un esquema es muy fácil, basta con insertar bocadillos haciendo doble clic en el fondo de la pantalla y arrastrar las flechas hacia el lugar indicado. El usuario puede modificar la forma del bocadillo, el tipo de fuente, la forma de los enlaces, colocar una imagen de fondo y adjuntar recursos a cada forma.

_jfif.jpg)

Principios fundamentales en seguridad de sistemas informáticos.

La seguridad informática se basa en garantizar que en todos los equipos o recursos de una red se utilicen para lo que fueron concevidos. También es importante que solo las personas autorizadas puedan acceder o modificar la información.

Los aspectos que se deben tener en cuenta a la hora de gestionar la seguridad informática son:

-

Controlar el acceso al sistema. Es fundamental controlar y restringir en caso necesario los accesos a cualquier sistema informático, así como actualizar las contraseñas periódicamente.

-

Definir la política de seguridad. Se debe definir el tipo de usuario o miembro de una organización, así como los permisos para los diferentes recursos(equipos, sistemas operativos, aplicaciones o documentos).

-

Verificar las identidades. Hay que comprobar que el destinatario al que va dirigida la información es el correcto o que el usuario del sistema tiene los permisos necesarios para realizar una acción dada.

-

Incluir aplicaciones o sistemas de control. Actúan en la transmisión y recepción de información, evitando incursiones indebidas.

-

Hacer periódicamente copias de seguridad o backups. Las copias periódicas del sistema permiten recuperar la información en caso de pérdida. Además es conveniente utilizar una serie de herramientas software que ayuden a proteger el sistema informático antivirus, antiespías o cortafuegos

Software de protección

Software espía

Los programas espía se instalan de forma clandestina en el ordenador, con la finalidad de recoger información de sus acciones y obtener datos privados que pueden ser utilizados de forma fraudulenta.

Algunos síntomas de infección por programas espía son:

– Las ventanas emergentes que se abren de pronto, incluso sin que el ordenador esté conectado a internet y con el navegador cerrado.

– La presencia de barras de búsqueda que no se han instalado de forma intencionada y que no es posible eliminar.

– La existencia de páginas de internet que se cambian solas, como la página de inicio, la de búsqueda del navegador o la de error.

– La aparición de nuevos botones en la barra de herramientas del navegador, que no es posible eliminar.

– La lentitud en la ejecución de programas o en la navegación por la red

Programas espía comunes

Alexa Obtiene información de los usuarios que instalan la Alexa Toolbar, recogiendo estadísticas del número de visitas y enlaces relacionados.

Kazaa Aplicación libre para el intercambio de archivos, especialmente de música, que incluye software espía y publicidad.

Web3000 Componente que muestra publicidad a través de ventanas emergentes y que cambia las propiedades del navegador.

Los medios de instalación más habituales son:

– Un troyano que se distribuye por correo electrónico. Un ejemplo es el programa Magic Lantern, que supuestamente desarrolló el FBI para recopilar datos de usuarios que enviaban correos cifrados, con la finalidad de combatir el terrorismo.

– Código escondido en aplicaciones aparentemente inofensivas.

– Programas descargados de internet. Algunos implantan software espía durante su instalación.

– La captura de la información de las cookies, que se puede usar para seleccionar la publicidad que llega al usuario o para enviarla a otras organizaciones o sitios.

Antivirus

Los antivirus son programas que analizan el ordenador, buscando y eliminando software que haya sido catalogado como virus y que pueda ocasionar daños irreparables en el sistema.

Antivirus comerciales

Panda antivirus Software español de detección y eliminación de virus y otros tipos de código malicioso que puedan infectar un equipo Windows.

Norton antivirus Protege equipos de sistemas opera tivos diferentes (como Windows, Macintosh o Linux).

McAfee Viruscan Protege contra virus y software malicioso en distintos sistemas operativos, incluida la telefonía móvil.

Antivirus de libre distribución

Avast Se ocupa de gestionar virus y spyware en entornos Windows.

AVG Protege equipos personales en Windows.

Avira Antivirus shareware para Windows, Linux y Unix.

Antivirus en línea

Además de los antivirus que se instalan en el ordenador para protegerlo, también se puede realizar un análisis on-line del equipo instalando solo un pequeño código.

Panda y McAfee ofrecen dos versiones de análisis on-line, ActiveScan 2.0 y Free Scan, respectivamente. La siguiente pantalla muestra el analizador de Panda Active Scan 2.0.

El análisis con ActiveScan 2.0 requiere que previamente se instale el complemento as2stubie.cab.

Cortafuegos

Un cortafuegos o firewall es un software o hardware diseñado para controlar los accesos a los equipos de una red, de modo que bloquee todos aquellos que no sean permitidos.

Su uso tiene ventajas, pero también algunas limitaciones:

Ventajas

Crea una barrera de seguridad en el sistema.

Protege frente a accesos no deseados.

Mejora la comunicación, al controlar los elementos que pueden conectarse.

Protege la información privada, ya que solo pueden acceder a ella los usuarios autorizados.

Limitaciones

No puede evitar los problemas que ocasionen los mensajes o programas fuera de su control.

No protege frente a posibles ataques de la red interna o frente al mal uso de sus usuarios.

No actúa ante fallos de seguridad de servicios o aplicaciones permitidos.

Existen dos tipos de cortafuegos, según su política de control:

-

Cortafuegos restrictivos. Por defecto no permiten el acceso a ningún servicio o aplicación y es necesario habilitar dichos accesos.

-

Cortafuegos permisivos. Por defecto dan permiso a todos los servicios y aplicaciones y hay que definir expresamente qué elementos no pueden acceder.

Microsoft Access

Es una de las aplicaciones que vienen incluidas en la suite ofimática Microsoft Office.

Y es una de esas aplicaciones que por desconocimiento la mayoría de las veces nunca abrimos, pero espero que no te vuelva a pesar conociendo estos ejemplos de Acess:

• Catálogos de objetos que tenemos en casa se puede guardar en una base de datos para poder buscarlos fácilmente.

• Gestión de cuentas bancarias, ingresos, gastos, recibos, préstamos, todo bien organizado y que nos permita de forma cómoda introducir los datos y con un golpe de ratón visualizar informes de nuestras cuentas.

• Control para una empresa, el del almacén, entradas, salidas, stock, albaranes, facturas, todo ello desde una sola base de datos.

• Seguimiento de una campaña de marketing, toda la información, gastos, contrataciones, impresos, anuncios, costes, relevancia, resultados, etc.

• Centro de estudios puedes gestionar a tus profesores, asignaturas, aulas, exámenes, evaluaciones, entregas de trabajos, recursos, excursiones, proyectos, etc.

Para muchos de los proyectos descritos Access ofrece una serie de plantillas que con apenas unos clics de ratón tendremos funcionando nuestra base de datos. para proyectos mas complejos proporciona un montón de asistentes que con cuatro preguntas tienes un botón que abre un informe, o añade un registro a tu base de datos o simplemente cierra el programa.

Pero si eres un usuario aventajado Access también te ofrece herramientas de programación avanzada, puedes saltarte la sencillez de los asistentes e ir directamente a programar en Visual Basic, herramienta que se incluye dentro de Microsoft Access, y que te va a permitir dar rienda suelta a tu imaginación hasta límites inimaginables.

Herramientas que nos ofrece

Tablas

Es la forma más simple, en ellas almacenamos los datos de forma estructurada.

Consultas

De las tablas, si queremos, podemos extraer información filtrada según nuestras necesidades, o actualizar algunos datos concretos, o eliminar ciertos registros que cumplan una determinada condición.

Formularios

Esta es la parte más amigable de nuestra base de datos. estos están vinculados a las tablas y nos ofrecen una forma más práctica y bonita para trabajar con nuestra información.

Nos proporciona herramientas suficientes para incluir textos, botones, imágenes y además de ofrecernos plantillas y temas que nos cambian todos los colores y tipos de letras de nuestros formularios con apenas unos clics.

Informes

Y como máximo exponente tenemos los informes que podemos configurar a nuestro gusto y antojo, con los datos que nos apetezca, colores, gráficas y posición de los mismos según nos plazca.